¿Pudo un ataque Spearphish influenciar en el resultado de las elecciones?

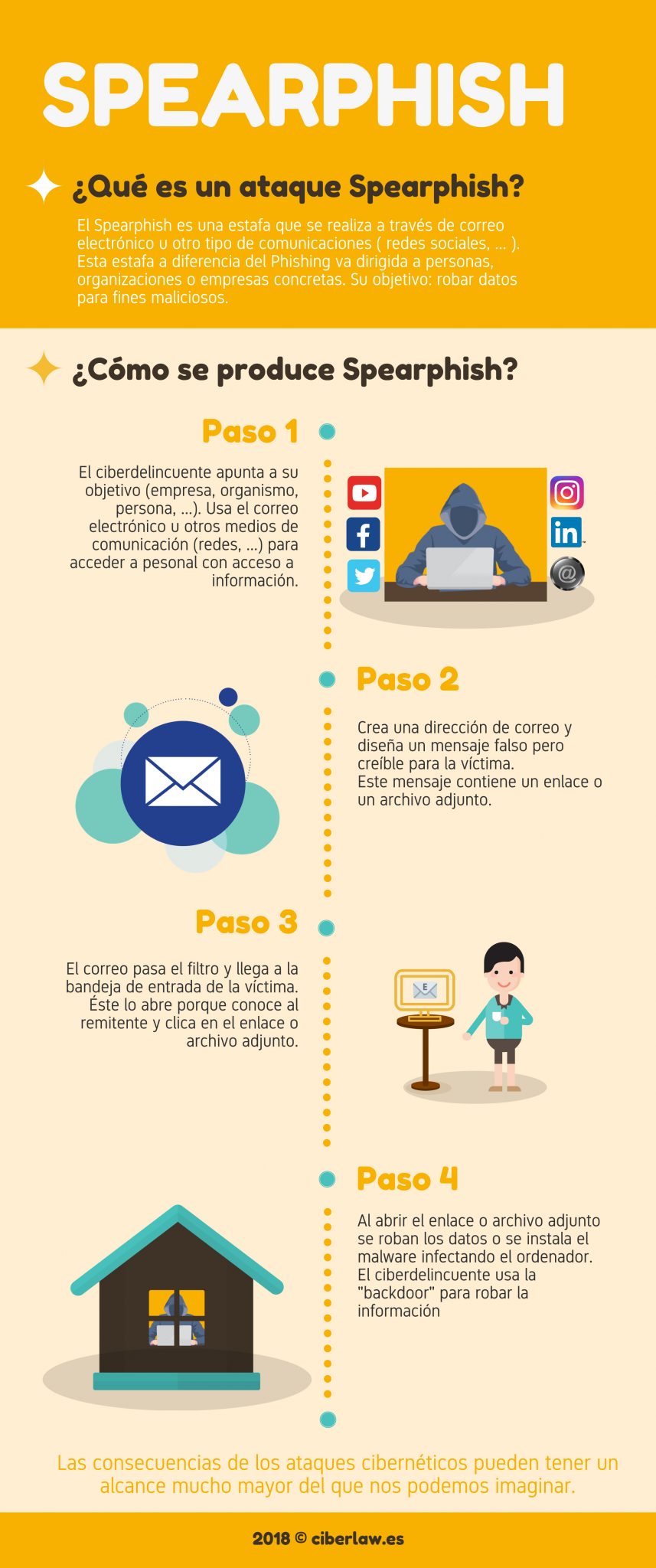

Primero debemos saber ¿qué es un Spearphish?

El Spearphish es una estafa que se realiza a través de correo electrónico u otro tipo de comunicaciones (redes sociales, …). Esta estafa a diferencia del Phishing va dirigida a personas, organizaciones o empresas concretas. Su objetivo: robar datos para fines maliciosos.

Las consecuencias de los ataques cibernéticos pueden tener un alcance mucho mayor del que nos podemos imaginar.

Hace dos años hemos sido testigos de como se ha puesto en juicio si, mediante este tipo de ataques, el gobierno electo de un país puede verse afectado al desvelar información confidencial de los candidatos que se presentan.

El éxito de estos ataques, pese a la magnitud de sus consecuencias, se basa en el error humano al abrir correos electrónicos que han sido diseñados para producir la confusión.

Son ataques implementados con técnicas muy sencillas que nos confunden a todos y, convencidos de la veracidad de su emisor, caemos con un simple clic en la trampa de nuestro atacante.

Ante ellos sólo podemos insistir en la formación y en la prevención. Lo demás, es cuestión de suerte.

En este post voy a explicar detalles de un ataque llevado a cabo hace dos años que hace unos días seguía apareciendo como artículo de un diario de primera tirada nacional.

Un ataque de hace dos años que sigue siendo un significativo ejemplo de hasta dónde los ciberdelitos pueden conducirnos. Con él se pone en cuestión si el rumbo de la dirección política de un país e incluso de la historia de toda la humanidad ha podido ser modificada por un simple correo electrónico fraudulento y, lo que es más grave, por un simple error, muy simple error humano.

Voy a dar unas pinceladas de lo que nos explican acerca de qué ocurrió hace dos años:

«Rusia, si estás escuchando, espero que seas capaz de encontrar los 30.000 correos perdidos»

Así pedía Donald Trump en julio del 2016 a Rusia que diese a conocer los correos que habían sido borrados del servidor privado de Hillary Clinton cuando era secretaria de Estado. De publicarse esa información, es indudable que obtendría una clara ventaja electoral frente a su rival política. Y en política, ya nos han enseñado que casi todo vale.

El robo de esa información era un hecho constatable ya que Wikileaks había publicado algunos correos electrónicos de la candidata demócrata.

SPEARPHISH: ¿Pero cómo pudieron sustraer esa información?

Se utilizó la técnica del spearphish. Técnica en la que se suplanta un correo electrónico que se dirige a una organización o persona específica. Con este ataque se pretende disponer del acceso no autorizado a la información confidencial de la víctima.

Los intentos de suplantación de identidad no suelen ser al azar, es más probable que sean perpetrados para obtener ganancias financieras, secretos comerciales, políticos o información militar, por lo que la víctima es escogida.

En nuestro caso, la suplantación parece que perseguía incidir en las elecciones a la presidencia mediante la publicación de información confidencial de uno de los candidatos, Hillary Clinton.

¿Lo consiguieron?

En el ataque han sido imputados 12 espías rusos por piratear y difundir información sobre la candidata demócrata.

El objetivo era interferir en las elecciones presidenciales

Los servicios de inteligencia estadounidenses concluyen que Moscú quería ayudar a Trump a ganar los comicios, pero no hay pruebas de que sus acciones alteraran directamente el resultado.

El falso correo de Gmail

La injerencia rusa empezó cuatro meses antes de la declaración de Trump, cuando el presidente de la campaña de Clinton, abrió un correo electrónico enviado por el GRU (Agencia de inteligencia militar rusa).

La intervención humana y el error son decisivos para el éxito de los ataques cibernéticos

El GRU utilizó una cuenta falsa con el nombre john356gh. Diseñó el mensaje para que pareciera un correo de seguridad de Google para cuentas de Gmail. E invitó a la víctima escogida a clicar en un enlace para cambiar su contraseña aludiendo seguridad de la cuenta. Todo estaba preparado para que la víctima confiase en el emisor del mensaje y en la importancia de modificar la contraseña.

Y, ¡ así lo hizo !

El receptor clicó en el enlace y, sin saberlo, permitió que el espionaje ruso se infiltrara en su cuenta.

Le robaron 50.000 correos y obtuvieron otras cuentas de email que también fueron atacados con correos spearphish.

Según la acusación del fiscal un total de 300 personas relacionadas con Clinton fueron atacadas.

Se infiltraron en 33 ordenadores del Comité Nacional Demócrata sin que los usuarios supieran que sus datos se estaban enviando a un servidor que los espías habían alquilado en Arizona.

Conectaron un ordenador en el extranjero con el servidor y con las computadoras demócratas infiltradas.

Comprimieron los documentos mediante sistemas encriptadas y … los sustrajeron !!

Robaron información, planes operativos sobre las elecciones y mensajes internos relacionados con las primarias demócratas

Dcleaks.com y Guccifer 2.0: el solitario pirata rumano

Robada la información, se inició la fase de difundirla.

El GRU registró la web Dcleaks.com a través de un usuario anónimo. La web se describía como una plataforma de hacktivistas estadounidenses.

El GRU creó un perfil falso: Guccifer 2.0 que se presentó como un solitario pirata rumano y se atribuía el ataque pirata y … Empezaron a publicar los mensajes robados sobre la candidata a las elecciones presidenciales.

Uso de Criptomonedas

Las páginas falsas y el alquiler de los servidores se financió con criptomonedas para eludir el seguimiento

Los imputados están también acusados de lavar dinero por valor de 95.000 dólares mediante las monedas virtuales. Una inversión despreciable para alcanzar un impacto capaz de modificar resultados electorales.

Wikileaks también difundió información

Tres días antes del inicio de la convención demócrata, Wikileaks publicó unos 20.000 documentos robados. Con ello propició la tensión al desvelar cierto favoritismo de la cúpula del partido por la ex-primera dama.

No está claro quién contactó a quién primero. Se sabe que Wikileaks mandó un mensaje privado a Guccifer 2.0 diciendo que si le enviaba los documentos, tendrían un impacto mucho mayor.

Meses después Wikieaks publicó unos 30.000 correos robados hasta el día anterior a los comicios que Clinton perdió frente a Trump.

No sólo Wikileaks contactó con Guccifer 2.0

Se ha revelado un mensaje de un candidato al Congreso que pedía y obtuvo información sobre su rival electoral. También recibieron documentos lobbys y periodistas. Y el entorno de Trump.

Un veterano asesor republicano también ha admitido haberse comunicado con Guccifer 2.0.

A pesar de ello, no hay pruebas de que supieran que estaban hablando con espías militares rusos